การปกป้องข้อมูล สำคัญอย่างไร

การปกป้องข้อมูลสำคัญอย่างไร ?? ทำไมองค์กรถึงไม่ควรมองข้าม?

ในยุคที่ข้อมูลกลายเป็นทรัพย์สินล้ำค่า หลายๆคนอาจเข้าใจว่า “การปกป้องข้อมูล” หรือ Data Protection คือการสำรองข้อมูล (Backup) ไว้ใช้ยามฉุกเฉิน เช่น หากข้อมูลหาย ก็สามารถกู้คืน (Restore) ได้ง่าย ๆ แต่ นั่นยังไม่ใช่ทั้งหมดที่มี!

บทความนี้ เราจะพาคุณเจาะลึกว่า การปกป้องข้อมูล(Data Protection) แท้จริงแล้วคืออะไร? ทำไมเราต้องทำ? และที่สำคัญ ถ้าไม่ทำแล้วจะเกิดอะไรขึ้น!

ข้อมูลที่ต้องปกป้อง มีอะไรบ้าง?

ในแต่ละองค์กรจะมีข้อมูลหลากหลายประเภทด้วยกัน ตัวอย่างเช่น

- Text File: เอกสารข้อความ เช่น Notepad

- Image File: ไฟล์รูปภาพ เช่น JPG, PNG

- Document File: ไฟล์เอกสาร เช่น Word, PDF

ถ้ามีข้อมูลที่สำคัญกว่าไฟล์ทั่วไปล่ะ?

อย่างเช่น ข้อมูลบัญชี ข้อมูลการเงิน หรือข้อมูลลูกค้า เอกสารพวกนี้ไม่ได้อยู่ในรูปของไฟล์ง่าย ๆ แต่ต้องทำงานร่วมกับระบบด้วย เช่น

- ระบบบัญชี (Accounting System)

- ฐานข้อมูล (Database)

ข้อมูลเหล่านี้เปรียบเสมือน “หัวใจ” ของธุรกิจถ้าหายไป แก้ไขผิดพลาด หรือโดนทำลาย อาจจะส่งผลกระทบต่อการทำงานจนถึงขั้นทำให้ธุรกิจหยุด

ปัญหาที่อาจเกิดขึ้น ถ้าไม่ปกป้องข้อมูล

ข้อมูลสูญหาย : อาจเกิดจาก Hard Disk เสีย ไฟดับ หรือไวรัสโจมตี

ข้อมูลถูกแก้ไขโดยไม่ได้รับอนุญาต : บางครั้งเราอาจไม่รู้ด้วยซ้ำว่าใครแก้ไข หรือแก้ไปเมื่อไหร่

ข้อมูลไม่พร้อมใช้งาน : สมมติลูกค้าต้องการข้อมูลด่วน แต่ระบบล่มจะเป็นอย่างไร

จากเหตุการณ์ตัวอย่างที่ยกมาสรุปได้ว่าการ Backup อย่างเดียวนั้นไม่พอ เราต้องมั่นใจว่าข้อมูลที่สำรองไว้

“ถูกต้อง” และ “ใช้งานได้” ทุกเมื่อ

ขอบคุณข้อมูลจาก Ablenet.co.th อ่านเพิ่มเติมได้ที่ Ablenet

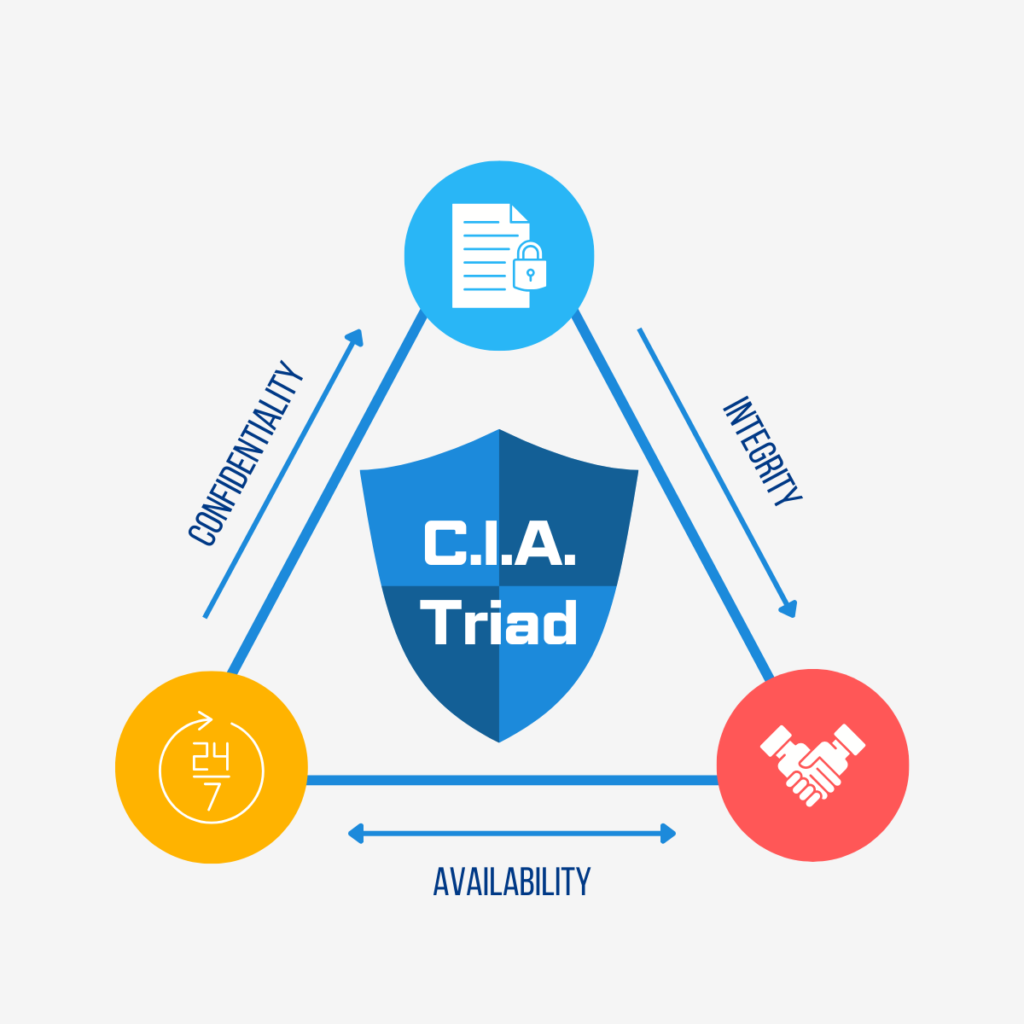

C.I.A. Triad: สูตรลับปกป้องข้อมูลให้มั่นคง

การปกป้องข้อมูลที่ดี ให้ยึดตามหลัก C.I.A. Triad ซึ่งย่อมาจาก:

C: Confidentiality (การรักษาความลับ)

จำกัดการเข้าถึงข้อมูลให้เฉพาะผู้ที่มีสิทธิ์ เช่น ใช้ Username และ Password รวมถึงระบบ Access Control ป้องกันผู้ไม่หวังดี

I: Integrity (ความถูกต้อง)

ข้อมูลต้องไม่ถูกแก้ไข หรือดัดแปลงโดยไม่ได้รับอนุญาต และเมื่อต้องส่งข้อมูล ต้องมั่นใจว่าข้อมูลเหมือนต้นฉบับทุกประการ

A: Availability (ความพร้อมใช้งาน)

ข้อมูลต้องใช้งานได้ทุกเมื่อ เช่น มีระบบสำรองไฟ (UPS) ป้องกันไฟดับ และใช้ Cloud Storage เพื่อให้เข้าถึงได้ 24/7

Checklist: เริ่มต้นปกป้องข้อมูลในองค์กร

- ตรวจสอบระบบที่ใช้งานว่ามีการเช็คสิทธิ์ก่อนเข้าใช้งานหรือไม่ ถ้าไม่มีการตรวจสอบ หรือมีการใช้สิทธิ์ร่วมกัน ให้เปลี่ยนสิทธิ์ใช้งานเป็นแยกกัน username/password ตามเจ้าของ user

- ตรวจสอบ Username/Password ของผู้ใช้ทั้งหมด เพื่อเข็คว่ามี uername ใดที่ไม่ได้ใช้งานแล้วบ้างเช่น user ของพนักงานที่ลาออกไปแล้ว หากพบขึ้นมาให้ทำการ disable หรือ delete เพื่อป้องกันการใช้งาน (ควรกำหนดระยะเวลาในการตรวจสอบเป็นรอบๆ เช่น ทุก 3 เดือน, 6 เดือน เป็นต้น)

- จำกัดสิทธิ์เข้าใช้งานของแต่ละ user ให้เป็นไปตามระบบ เช่น พนักงาน A เคยทำงานอยู่แผนกบัญชีแต่ปัจจุบันย้ายไอยู่แผนกบุคคล ดังนั้น ถ้าพนักงาน A ไม่มีความจำเป็นในการใช้ข้อมูลบัญชีแล้ว ก็สามารถลบสิทธิ์ออกไปได้ (ควรกำหนดระยะเวลาในการตรวจสอบเป็นรอบๆ เช่น ทุก 3 เดือน, 6 เดือน เป็นต้น)

- กำหนดสิทธิ์ต่ำสุดที่จำเป็น (Least Privilege Access) พร้อมกำหนดระยะเวลาในการเข้าใช้งานสิทธิ์ด้วย เมื่อครบกำหนดเวลาที่ตั้งไว้สิทธิ์จะถูกยกเลิกโดยอัตโนมัติ

- สำรองข้อมูลเป็นประจำ เช่น วันละครั้ง หรือตามเวลาที่กำหนด

- ทดสอบสื่อที่ใช้ในการบันทึกข้อมูล ว่าพร้อมใช้งานหรือไม่ และต้องมีอย่างน้อย 2 ชุด โดย 1 ชุดต้องสำรองข้อมูลล่าสุดไว้เสร็จแล้ว และไม่ต่อเข้ากับระบบ (Offline backup media) หากเก็บข้อมูลไว้ในระบบ cloud ต้องทดสอบว่าสามารถเรียกคืนข้อมูลได้ตามที่ Cloud Provider แจ้งระยะเวลา SLA กับเราในสัญญา

- ทดสอบกู้คืนข้อมูล (Restore Test) อย่างน้อยปีละ 2 ครั้ง

- เช็คความพร้อมใช้งานของระบบ

- กรณีใช้งานเซิร์ฟเวอร์ภายในองค์กร (On-Premise)

- การรับประกัน: ตรวจสอบว่าเซิร์ฟเวอร์ยังอยู่ในระยะการรับประกันหรือไม่ หากไม่อยู่ให้ต่ออายุ หรือพิจารณาจัดหาเครื่องใหม่ทดแทน

- UPS สำรองไฟ: ตรวจสอบว่ามี UPS ป้องกันไฟดับหรือไม่ และทดสอบว่า UPS สามารถจ่ายไฟสำรองได้นานเพียงพอหรือไม่

- การซัพพอร์ตระบบ: ยืนยันว่าระบบสำคัญ (เช่น ระบบบัญชีหรือการเงิน) สามารถติดต่อฝ่ายซัพพอร์ตจากผู้ผลิตได้เมื่อเกิดปัญหา

- กรณีการใช้งานระบบคลาวด์ (Cloud-Based System)

- ความปลอดภัย: ตรวจสอบว่าการใช้งานผ่านอินเทอร์เน็ตมีการเข้ารหัสหรือใช้ VPN เพื่อความปลอดภัยหรือไม่

- การสำรองข้อมูล: ตรวจสอบความถี่ในการสำรองข้อมูลที่ Cloud Provider จัดให้ หากยังไม่เพียงพอให้เพิ่มความถี่หรือเสริมการสำรองข้อมูลเพิ่มเติม

- SLA การกู้คืนข้อมูล: ตรวจสอบว่า SLA (Service Level Agreement) ของผู้ให้บริการคลาวด์สอดคล้องกับความต้องการของธุรกิจหรือไม่

- อินเทอร์เน็ตสำรอง: ควรมีอินเทอร์เน็ตอย่างน้อย 2 เส้น เพื่อป้องกันการหยุดชะงักหากลิงก์หลักมีปัญหา

- กรณีใช้งานเซิร์ฟเวอร์ภายในองค์กร (On-Premise)

การปกป้องข้อมูลไม่ใช่หน้าที่ของแผนก IT เพียงอย่างเดียว แต่เป็นความรับผิดชอบของทุกคนในองค์กร ตั้งแต่ผู้บริหารถึงพนักงานทุกระดับ หากองค์กรของคุณต้องการคำปรึกษาเพิ่มเติม ทีมงาน Blesssky พร้อมช่วยออกแบบระบบ Data Protection ที่เหมาะสมที่สุดสำหรับธุรกิจของคุณ ติดต่อเราได้ที่ 02-679-8877 หรือ sales@blesssky.com หรือคลิกที่ปุ่ม Get a Quote เพราะข้อมูลของคุณ เราพร้อมปกป้องอย่างมืออาชีพ!